smc+花指令

上上个星期4nsw3r学长给我们布置了一道题,然后连鱼的记忆都不如的我一定要记录下来。

概念理不清基础不过关的彩笔写的可能也是乱七八糟的,如有问题非常非常希望各位师傅能留言指出[双手合十]

smc概念

什么是smc ?来点官方的(

SMC,即Self Modifying Code,动态代码加密技术,指通过修改代码或数据,阻止别人直接静态分析,然后在动态运行程序时对代码进行解密,达到程序正常运行的效果,而计算机病毒通常也会采用SMC技术动态修改内存中的可执行代码来达到变形或对代码加密的目的,从而躲过杀毒软件的查杀或者迷惑反病毒工作者对代码进行分析。

大概就是在程序运行前通过一种加密手段加密部分代码,使它能够绕过检测或者阻止静态分析,运行程序时再解密保证正常运行,简单来讲smc是一种保护措施(),必须动调。

题目复现

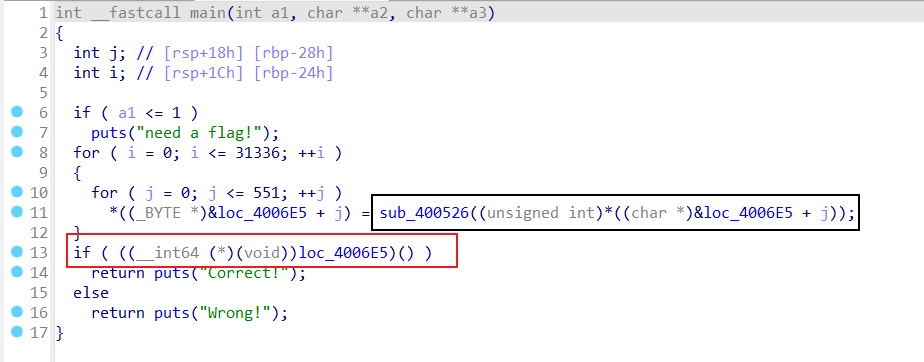

拿到题目,找main函数,发现——

没有条件判断(红框),且套了两个并不是很清楚在干什么的大循环,循环里面貌似有个函数在做些什么运算(黑框)

想到可能是有什么东西(花指令)影响到了IDA反编译,tab一下看汇编

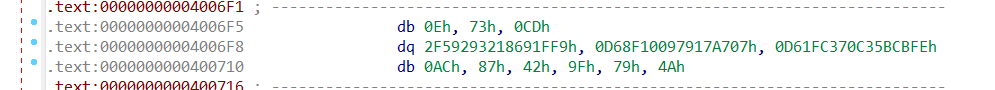

发现有大量不明数据

难道说是把汇编识别成了数据?

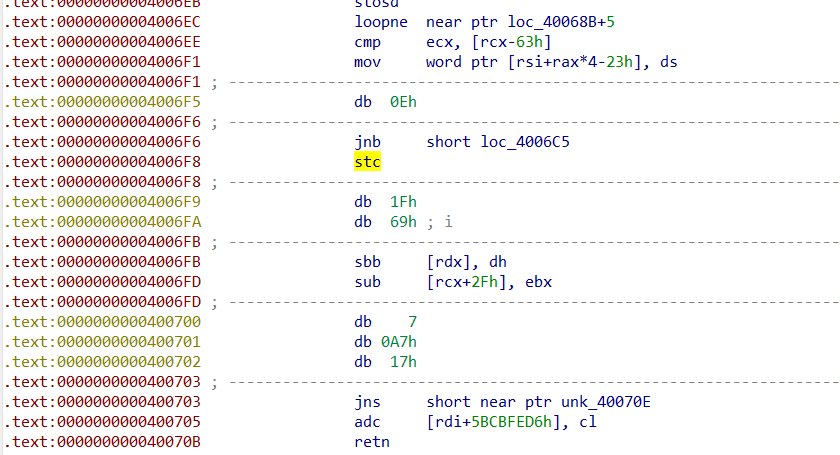

u一下再code发现——事情似乎并没有那么简单——

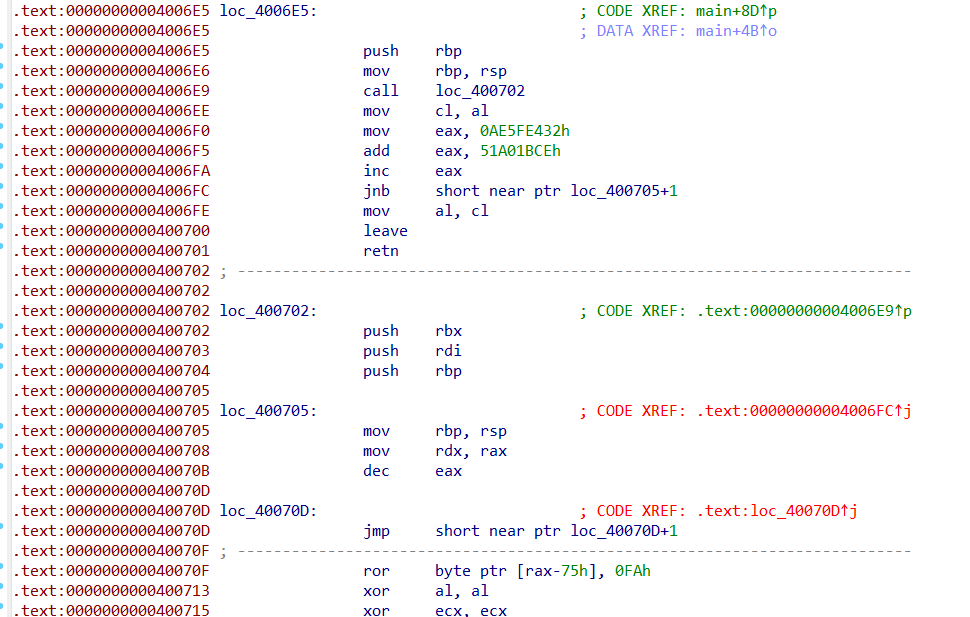

不仅有大量的数据不能反汇编而且能反汇编出来的语句都很陌生,懂了这就去重新学汇编,哈哈好像来不及了,可以尝试动调,看看是怎么回事

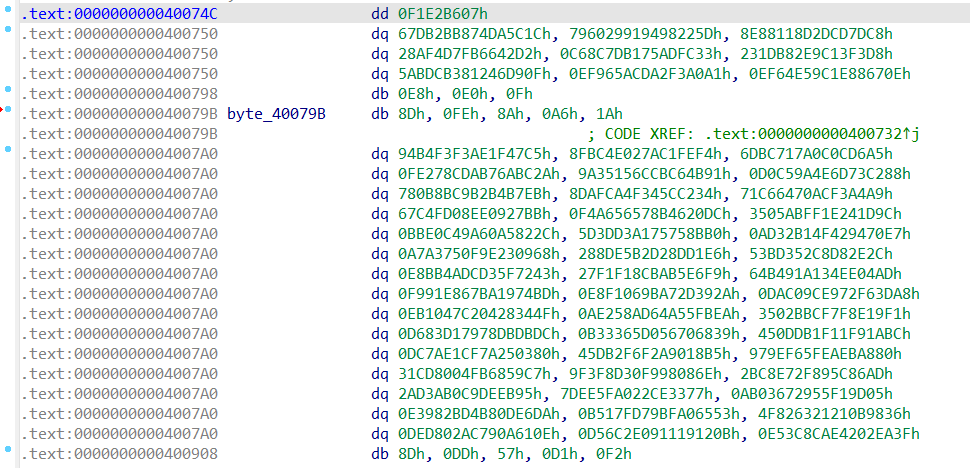

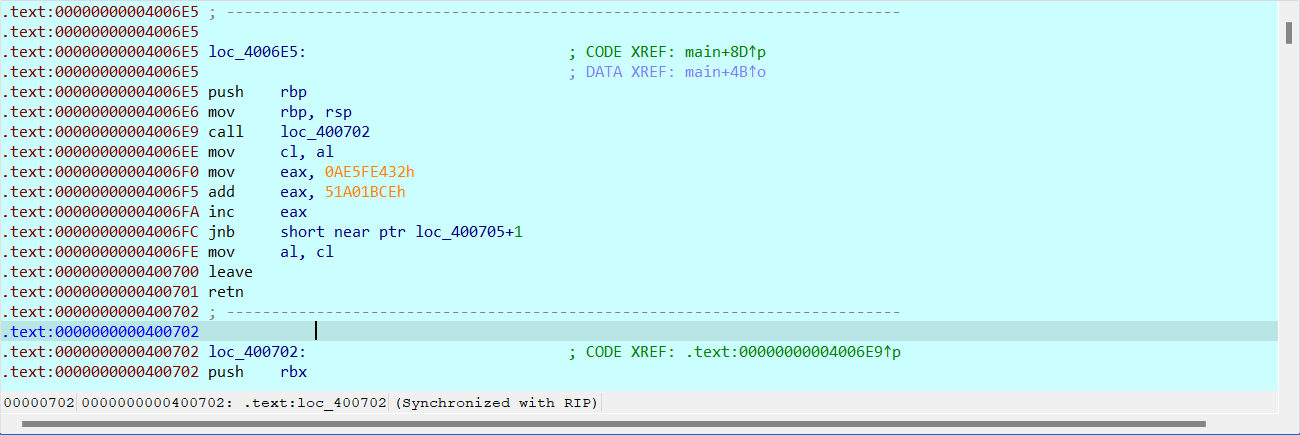

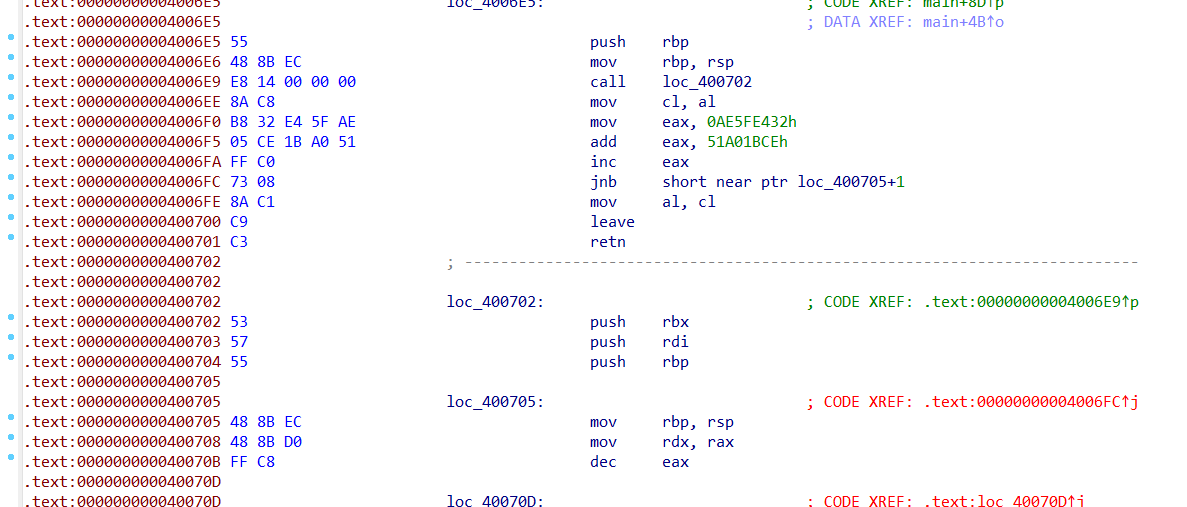

可以发现动调时能正常反汇编了,起码是基本看得懂的汇编

发现大量的花指令,这时候可以动态patch,花指令的判断的话,一是可以直接看汇编理解判断是否有用或者是否执行,多注意标红的地方,然后可以直接动调执行到对应指令处看是否发生跳转,然后就可以开始愉快地nop啦!

Fill with nops fill with nops —–

注意一下patch的时候不要过于冲动(),不确定的就先不要nop掉,失败再nop起来会方便一点

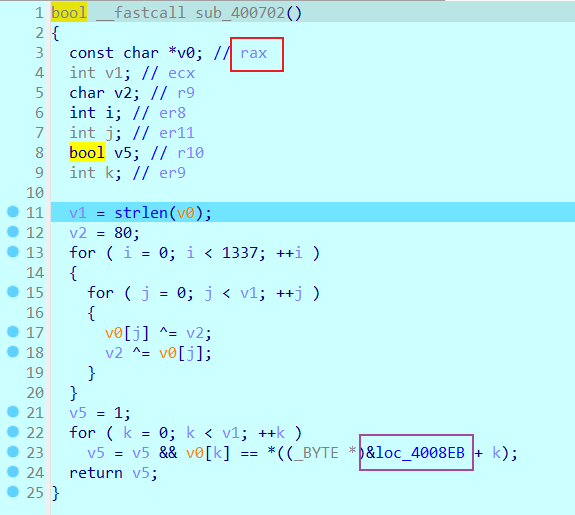

p一下——F5——成功!

但是没有完全成功

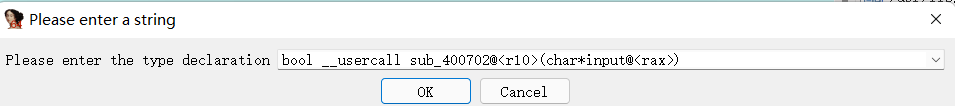

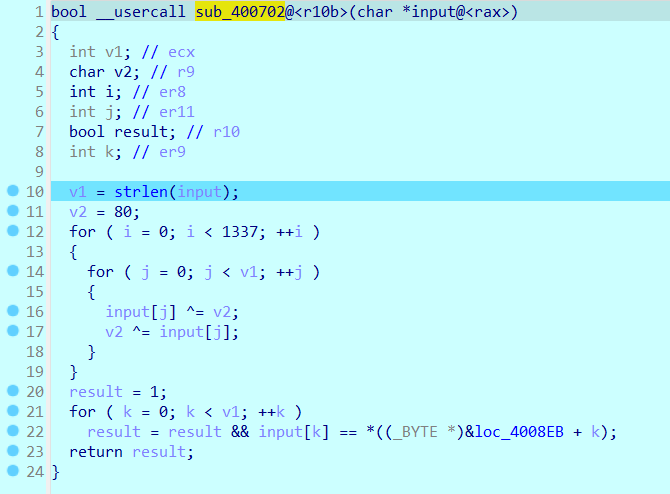

但是基本的逻辑已经出来啦,就是简单的循环异或运算,容易判断出来v0就是input,虽然value maybe unfounded,但是IDA已经识别出来是放在rax里,那么就可以调用约定来改好这个函数

这里还要注意一下看一下返回值在哪里

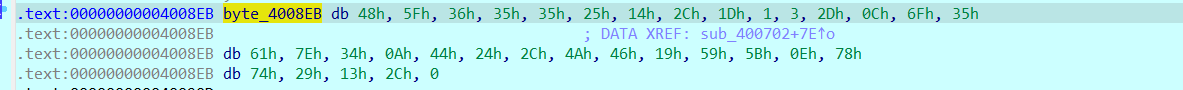

IDA已经能识别出来了!然后就可以看判断语句,显而易见,这个loc_4008EB就是最后作比较的密文了,点进去康康发现被识别成汇编了,那就U一下再D一下再创建数组,到这里就基本已经修复完成啦!还要大概留意一下数组长度!

简单写个脚本跑出flag

PLUS

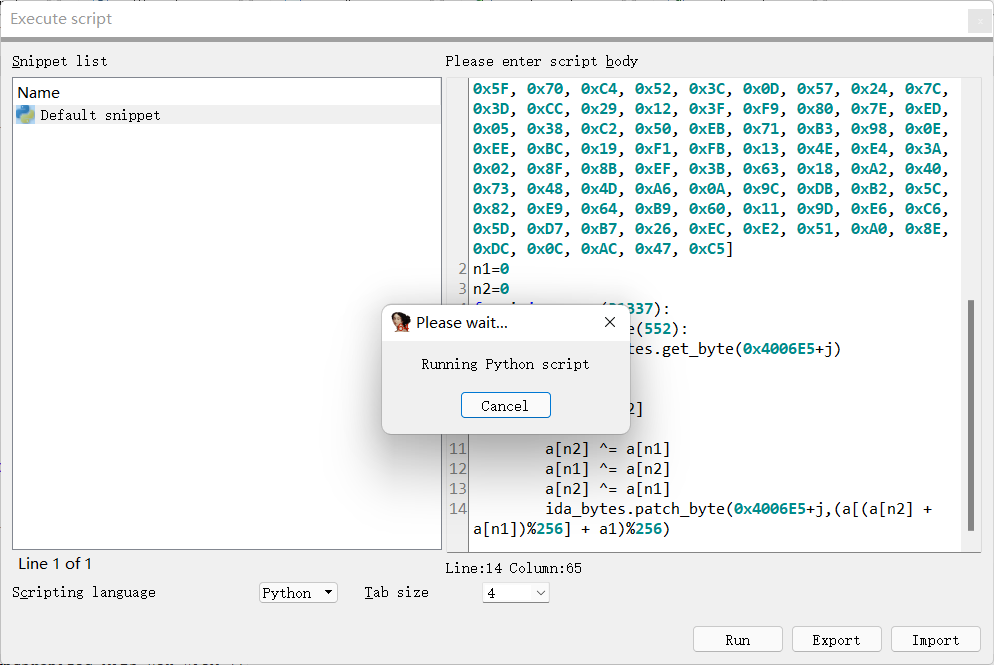

学长提到这道题是没有反调试的,所以我们才能通过动调来动态patch,假如说题目有比较复杂的反调试或者说多线程(IDA不能动调多线程),那么我们就只能写脚本绕过smc,让它能够显示正常代码

a=[0xE7, 0x9F, 0x15, 0xB0, 0xD0, 0x93, 0xCB, 0x67, 0x7B, 0x92, 0x68, 0xE1, 0x04, 0x17, 0x1E, 0x77, 0x43, 0xAD, 0xAA, 0x23, 0xD5, 0xBA, 0x55, 0x91, 0x4A, 0x22, 0x8C, 0x5A, 0xA8, 0x44, 0x30, 0x20, 0xDE, 0x2A, 0x79, 0x5B, 0xF3, 0xA3, 0xF2, 0x53, 0xEA, 0xD1, 0x16, 0x14, 0x9E, 0xF6, 0x09, 0x7F, 0xBD, 0xBB, 0xC0, 0xD8, 0x6A, 0xE8, 0xBE, 0x66, 0x59, 0x58, 0x42, 0x7A, 0xDF, 0xF8, 0xFD, 0xB1, 0xCE, 0xC9, 0x85, 0x6F, 0x6D, 0x08, 0x4C, 0xAE, 0xD6, 0x69, 0x89, 0xB8, 0x1B, 0xFC, 0x8D, 0xC1, 0x99, 0xDD, 0x27, 0xA5, 0xA1, 0x78, 0x06, 0x97, 0x10, 0xC3, 0x96, 0xA4, 0x1F, 0xD3, 0x36, 0x0B, 0x56, 0x25, 0x34, 0xFA, 0x49, 0x5E, 0x1C, 0x74, 0x95, 0x6B, 0xD2, 0x6E, 0x9B, 0xF4, 0x2D, 0x01, 0x76, 0xF7, 0xB5, 0x62, 0x1A, 0xF0, 0xCF, 0x86, 0xE0, 0x32, 0x33, 0x00, 0x2B, 0x2F, 0x94, 0xDA, 0x46, 0x87, 0x41, 0x8A, 0x0F, 0x4B, 0x1D, 0xC7, 0x28, 0xC8, 0xAF, 0xB6, 0x3E, 0x7D, 0xA7, 0x45, 0xB4, 0xA9, 0xCD, 0xAB, 0xFE, 0x39, 0x31, 0x21, 0x4F, 0xE3, 0x83, 0x2C, 0xE5, 0x84, 0x2E, 0x81, 0x07, 0x03, 0xD9, 0x65, 0xFF, 0xD4, 0x72, 0x90, 0xBF, 0x6C, 0xF5, 0xCA, 0x37, 0x61, 0x75, 0x35, 0x88, 0x54, 0x9A, 0x5F, 0x70, 0xC4, 0x52, 0x3C, 0x0D, 0x57, 0x24, 0x7C, 0x3D, 0xCC, 0x29, 0x12, 0x3F, 0xF9, 0x80, 0x7E, 0xED, 0x05, 0x38, 0xC2, 0x50, 0xEB, 0x71, 0xB3, 0x98, 0x0E, 0xEE, 0xBC, 0x19, 0xF1, 0xFB, 0x13, 0x4E, 0xE4, 0x3A, 0x02, 0x8F, 0x8B, 0xEF, 0x3B, 0x63, 0x18, 0xA2, 0x40, 0x73, 0x48, 0x4D, 0xA6, 0x0A, 0x9C, 0xDB, 0xB2, 0x5C, 0x82, 0xE9, 0x64, 0xB9, 0x60, 0x11, 0x9D, 0xE6, 0xC6, 0x5D, 0xD7, 0xB7, 0x26, 0xEC, 0xE2, 0x51, 0xA0, 0x8E, 0xDC, 0x0C, 0xAC, 0x47, 0xC5]

n1=0

n2=0

for i in range(31337):

for j in range(552):

a1=ida_bytes.get_byte(0x4006E5+j)

n2+=1

n2%=256

n1 += a[n2]

n1%=256

a[n2] ^= a[n1]

a[n1] ^= a[n2]

a[n2] ^= a[n1]

ida_bytes.patch_byte(0x4006E5+j,(a[(a[n2] + a[n1])%256] + a1)%256)

language记得选python,run!

好了!此时已经能够采用静态patch了

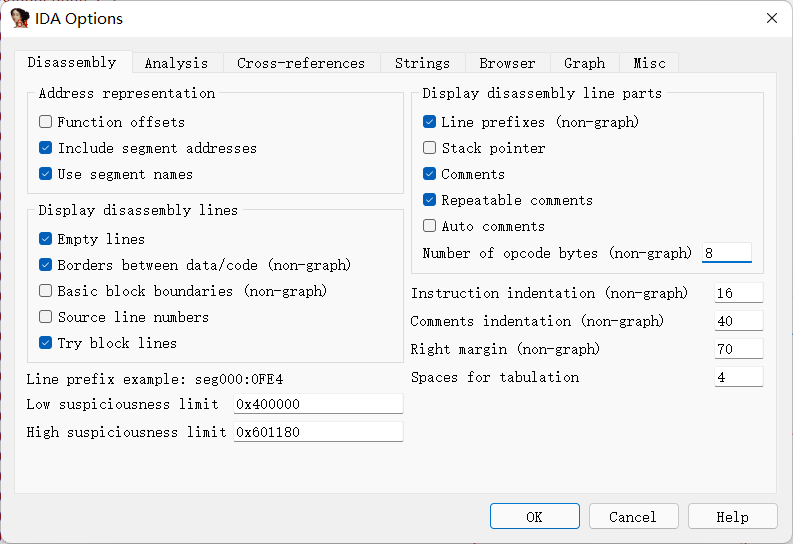

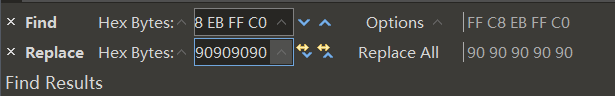

接下来就可以手动nop 学长:给你成千上万行你也手动nop吗???可能有一些完全无迹可寻或者是特别花的花指令确实好像没有啥好办法……但是这道题花指令的类型基本都有一些些规律以及重复,那么我们就可以采用字节替换的方式来nop,对于代码量较长的程序,能大大提高效率,这里就用 010editor 这个十六进制编辑器来patch

先做一些准备工作

然后查找对应花指令的字节码,替换成nop的字节码909090909090~

后续就不多啰嗦啦!